Les Etats-Unis pratiqueraient l'interception de messages internationaux depuis plus de quatre-vingts ans, d'après le document intitulé "Interception Capabilities 2000", publié en 1999 et qui constitue le second volume de l'étude présentée au Parlement européen. L'auteur analyse les méthodes d'écoute utilisées pour capter les communications du globe, au fil des progrès techniques. Celles-ci se sont ainsi perfectionnées pour s'adapter à la floraison des nouveaux moyens de télécommunications et à la croissance exponentielle du volume des échanges d'information.

|

Parmi les plus anciennes techniques, l'écoute des liaisons par radio haute fréquence (HF) a atteint son apogée avec les antennes baptisées AN/FLR-9. Il s'agissait de structures cylindriques métalliques de 400 mètres de diamètre, installées dans des endroits tranquilles, à faible densité d'émissions radio. Ces intallations exploitaient la réflection des ondes HF sur une couche de l'atmosphère située à plus de 70 km d'altitude (ionosphère) et sur la surface de la Terre. Utilisée pour la réception, cette propriété permet également l'interception. Selon le journaliste britannique Duncan Campbell, dès 1964 des antennes d'écoute AN/FLR-9 étaient en service à San Vito de Normanni (Italie), Chicksands (Grande-Bretagne) et Karamursel (Turquie).

|

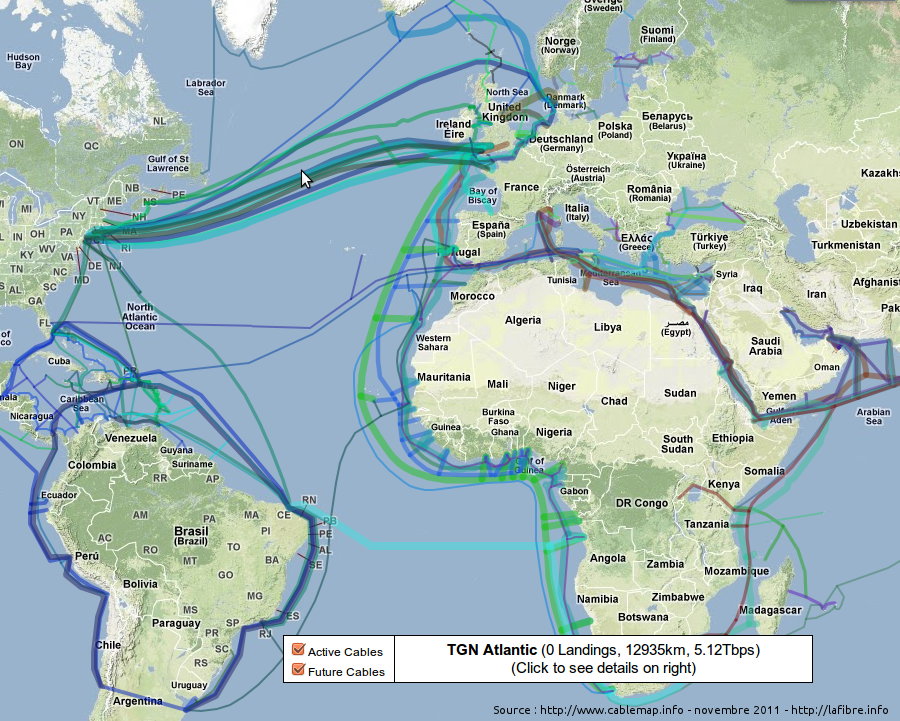

Dès cette réception, les satellites de télécommunications ont commencé à se multiplier. Ils utilisent des micro-ondes ou hyperfréquences, dont le comportement est proche de celui de la lumière. Les communications entre les satellites et les stations terrestres engendrent des "débordements". Un partie du rayonnement se perd dans l'espace. Une aubaine pour les satellites espions, qui judicieusement placés en orbite, captent l'intégralité des communications. M. campbell estime que les nations exploitant le système Echelon disposent en permanence de 120 satellites opérationnels pour intercepter les échanges transitant par l'espace. Ceux-ci renvoient leurs informations vers des antennes terrestres disséminées sur la planète. Ces "grandes oreilles", mises en place à partir de 1971, utilisent des paraboles de 30 mètres de diamètre. Deux sont installées à Morwenstow, en Angleterre, pour récupérer les communications échangées au-dessus des océans Atlantique et Indien par le système Intelsat.

|

Face à la vulnérabilité des communications par satellites, le recours aux câbles sous-marins semblait offrir une garantie absolue de confidentialité, grâce à la protection des profondeurs des océans. Jusqu'en octobre 1971, en tous cas... Duncan Campbell explique qu'à cette date le sous-marin américain Halibut, croisant dans la mer d'Okhotsk, a réussi à enregistrer les communications passant dans un câble militaire russe, à proximité du Kamtchatka. Des plongeurs avaient posé un manchon équipé de bobines captant les champs magnétiques émis par le câble. En 1982, grâce à un ancien employé de la NSA, les Russes ont localisé le manchon baptisé Ivy Bells (Cloches de lierre), et l'ont exposé au musée de l'ex-KGB à Moscou. Washington a néanmoins étendu l'usage de cette technique aux câbles de la Méditerranée reliant l'Europe à l'Afrique de l'Ouest à partir de 1985, à l'aide d'un nouveau sous-marin, l'USS Parche, qui, selon M. Campbell, serait toujours en activité.

|

Le remplacement des câbles de cuivre par des fibres optiques a compliqué la tâche des espions, du fait de l'absence de rayonnement magnétique dans ces systèmes. "Les écoutes sur fibres optiques sont plus difficiles à effectuer, mais tout à fait possibles", affirme Jean-Pierre Goedgebuer, du Laboratoire d'optique de l'université de Franche-Comté. Seule une infime partie de la lumière véhiculée s'échappe de la fibre. Mais les quelques milliardièmes de watts de codes "ondes évanescentes" suffisent pour reconsituer l'ensemble du message. Deux types de dérivations optiques peuvent être pratiquées, à condition de pouvoir accéder physiquement à la fibre. "On peut la polir légèrement pour s'approcher du coeur, en se gardant de le toucher pour éviter d'engendrer des fuites trop détectables, ou courber la fibre de manière que des "rayons à fuite" se propagent dans la gaine où ils peuvent être récupérés", explique M. Goedgebuer. "L'opération paraît délicate sur un câble sous-marin, mais elle est parfaitement envisageable à ses extrémités, sur une "boucle locale" ou dans les centres de distribution", ajoute-t-il. Pour détecter ces écoutes, il faut faire transiter des signaux ayant des longueurs d'ondes différentes de celles du message principal et qui s'échappent en cas de torsion de la fibre. Si ces siganaux ne sont pas détectés à l'arrivée, on peut présumer la fibre sur écoute.

|

Pour échapper aux interceptions, deux types de parades existent. L'une consiste à chiffrer les messages, l'autre fait appel au codage de la lumière elle-même, avec l'avantage de ne pas ralentir la communication. Plusieurs techniques sont à l'étude, comme le cryptage par le chaos (un signal physique ou électronique constitue la clé de cryptage) ou, à plus long terme, la cryptologie quantique. Cette dernière permet, selon la théorie, de distribuer des clés secrètes de façon inviolable. Des essais prometteurs ont été effectués mais sur des distances ne dépassant pas quelques dizaines de kilomètres.

|

L'essor de la Toile n'a pas échappé aux techniciens d'Echelon. Contrairement aux autres systèmes de communication, Internet s'est développé à partir des Etats-Unis, qui restent au centre du dispositif. la plupart des échanges d'informations sur le réseau des réseaux transitent via le sol américain. D'où la facilité de la National Security Agency pour intercepter les messages internationaux, les seuls qu'elle a légalement le droit d'écouter. Depuis le début des années 90, elle a construit un système d'interception, de filtrage et d'analyse des messages électroniques et autres échanges sur les forums de discussion. Mais ces derniers, à eux seuls, représentent 15 gigaoctets d'information par jour à dépouiller, soit l'équivalent de 10 000 livres... Selon Duncan Campbell, la Defence Evaluation and Research Agency du Royaume-Uni disposerait d'une capacité d'enregistrement de 90 jours d'échange de messages sur les forums, soit une mémoire d'un tetraoctet. Quant aux sites librement accessibles, ils sont scrutés en permanence par des logiciels voyageurs, agisssant comme des robots programmées pour détecter les informations intéressantes pour la NSA. |